Introduction

En s’appuyant sur la virtualisation du réseau, la technologie 5G permet un découpage réseau (network slicing) pour créer des réseaux virtuels personnalisés sur une infrastructure physique commune.

La 4G peut également proposer la virtualisation par le concept DCN dans la R.13 (nommé DECOR – Dedicated Core Network puis eDECOR en R.14 mais seul le coeur de réseau est dédié aux UE et le choix du coeur du réseau est basé sur l’IMSI (statique).

La 5G est Cloud Native. L’architecture SBA facilite l’approche d’un coeur de réseau et d’un RAN dédiés de manière dynamique pour les UE. Le Network Slicing apparait dès la R.15.

Dans la spécification R.17, une fonction spécifique est ajoutée pour gérer les ressources des slices : le Network Slice Admission Control Function (NSACF). Cette fonctiot, permet de garantir l’efficacité et l’équité d’accès aux tranches de réseau dans un environnement où les ressources, bien qu’importantes, demeurent finies.

Nous allons décrire le rôle du NSACF, son évolution au sein des normes 5G, et analyser comment le réseau fonctionnaient avant son introduction (R.15 et R.16). Nous explorerons également les mécanismes alternatifs qui permettent à un équipement utilisateur (UE) d’accéder à ses services même lorsque le NSACF refuse temporairement l’accès à une tranche spécifique

Contexte Historique et Évolution des Normes

L’Émergence du Network Slicing dans les Standards 5G

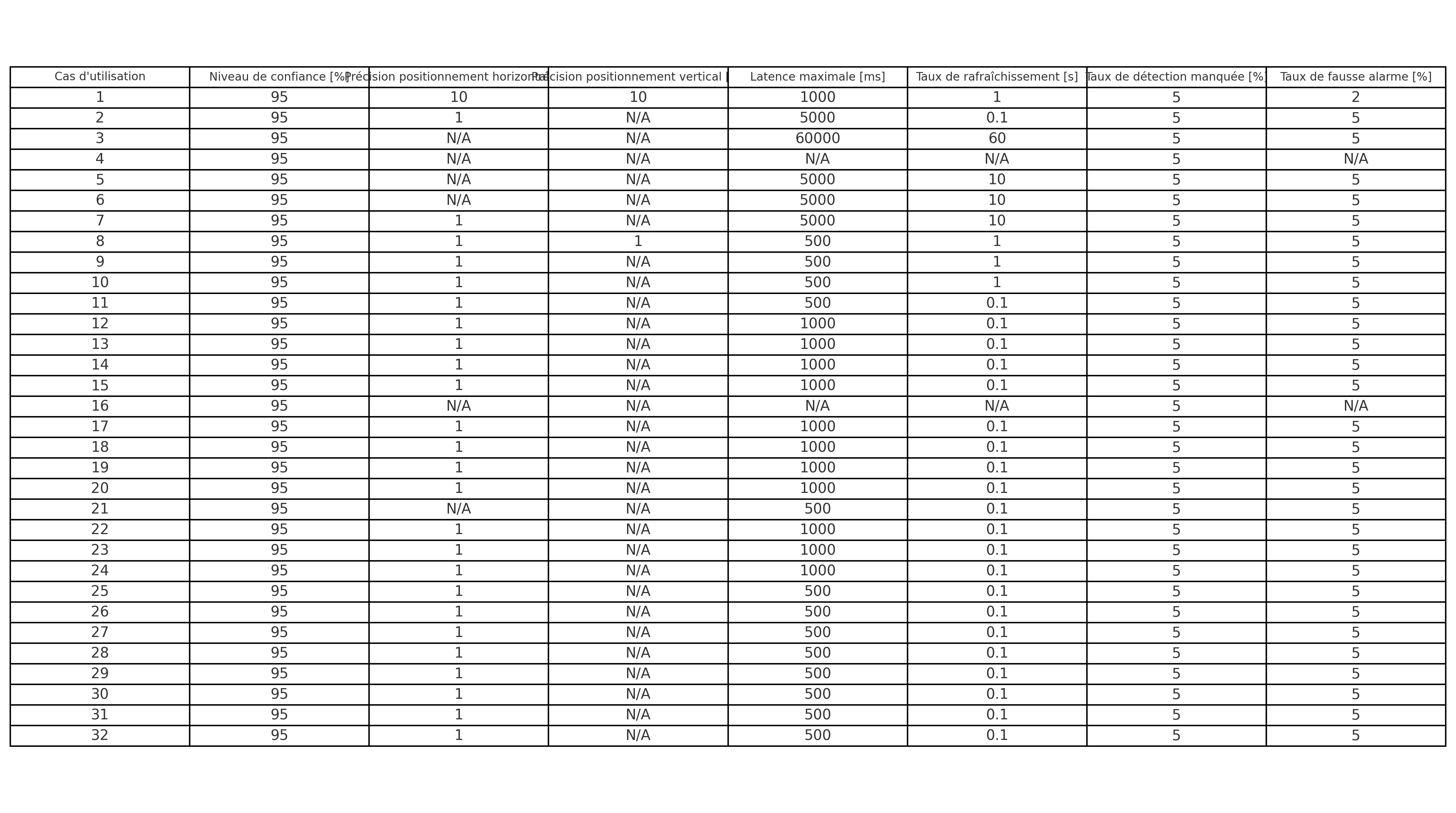

Le concept de découpage réseau, ou network slicing est l’une des caractéristiques différenciatrices majeures de la 5G afin de supporter une multitude de cas d’usage avec des exigences très différentes : de l’Internet des objets massif (mMTC) nécessitant de faibles débits mais une grande densité de connexions, aux communications ultra-fiables à faible latence (URLLC) pour les applications critiques, en passant par le haut débit mobile amélioré (eMBB) pour la consommation multimédia..

Introduction Progressive du Contrôle d’Admission

La Release 15 avait posé les bases architecturales du network slicing, mais les mécanismes de contrôle d’admission n’étaient pas encore définis. Initialement, la sélection des tranches et l’allocation des UE à ces tranches reposaient principalement sur le Network Slice Selection Function (NSSF) et sur des politiques relativement statiques.

La Release 16 a apporté des améliorations sur la gestion des tranches de réseau comme la surveillance et le reporting des tranches, et le support multi-opérateur. Mais la R.16 n’avait pas encore formalisé une fonction dédiée spécifiquement au contrôle d’admission basé sur la charge et les ressources.

Définition Formelle du NSACF

Le NSACF a été formellement défini dans la Release 17 du 3GPP.pour répondre à un besoin d’optimisation en temps réel des ressources entre les différentes tranches de réseau.

Le 3GPP TR 23.700-91 « Study on enablers for Network Automation for 5G » et les spécifications TS 23.501 « System Architecture for the 5G System » constituent les documents de référence qui définissent le NSACF et son intégration dans l’architecture 5G. Ces documents décrivent le NSACF comme une fonction réseau chargée de déterminer si un UE peut être admis dans une tranche particulière en fonction de facteurs tels que la charge actuelle, les ressources disponibles et les politiques établies.

L’introduction du NSACF s’inscrit dans une évolution plus large vers l’automatisation des réseaux et les réseaux auto-optimisants, où les décisions d’allocation de ressources sont prises de manière dynamique en fonction des conditions en temps réel plutôt que sur la base de configurations statiques.

Architecture et Fonctionnement du NSACF

Positionnement dans l’Architecture 5G

Dans l’architecture de référence, le NSACF communique directement avec :

- Le Network Slice Selection Function (NSSF) qui identifie initialement la tranche appropriée pour un UE

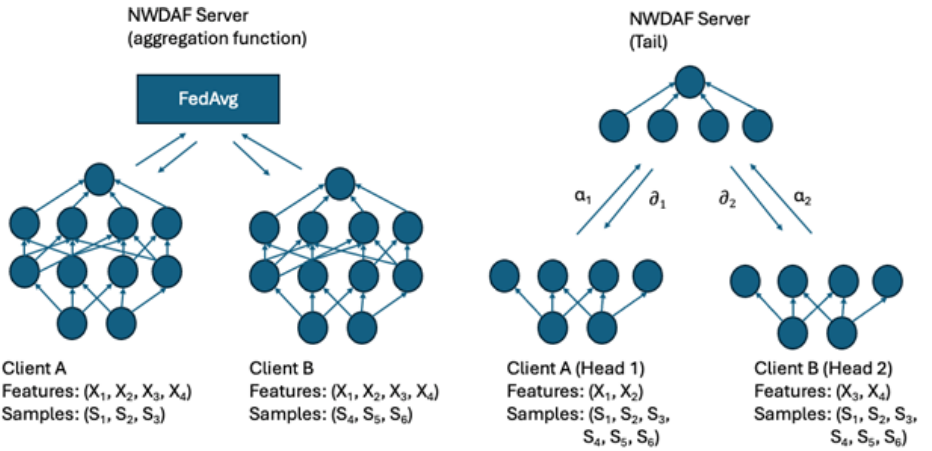

- Le Network Data Analytics Function (NWDAF) qui fournit des analyses sur l’état du réseau et la charge des tranches

- Le Policy Control Function (PCF) qui définit les politiques générales d’allocation de ressources

- Le Network Repository Function (NRF) pour la découverte et l’enregistrement des services

Cette interconnexion permet au NSACF d’avoir une vision globale de l’état du réseau tout en restant focalisé sur sa mission principale : le contrôle d’admission aux tranches.

Fonctionnalités Clés du NSACF

Les principales fonctionnalités du NSACF sont :

- Évaluation des demandes d’admission : Analyser chaque demande d’accès à une tranche en fonction des caractéristiques demandées et des ressources requises.

- Monitoring de la charge des tranches : Maintenir une vision à jour de l’utilisation des ressources par chaque tranche de réseau.

- Application des politiques d’admission : Implémenter les règles et politiques définies par l’opérateur concernant les priorités entre différents types de services ou d’abonnés.

- Décision d’admission : Déterminer si une demande d’accès à une tranche doit être acceptée, refusée ou redirigée.

- Coordination multi-domaines : Dans les scénarios impliquant plusieurs opérateurs ou domaines, coordonner les décisions d’admission entre ces différentes entités.

- Génération de métriques et rapports : Fournir des statistiques et des données sur les décisions d’admission et l’état des tranches pour alimenter les systèmes d’analyse et d’automatisation du réseau.

Call FLOW

Voici un exemple de call flow impliquant le NSACF :

- Un UE envoie une demande de connectivité sur un slice, incluant ses besoins en termes de service.

- L’AMF (Access and Mobility Management Function) traite cette demande et consulte le NSSF pour identifier la tranche de réseau appropriée.

- Le NSSF détermine la tranche candidate et consulte le NSACF pour vérifier si cette tranche peut accepter une nouvelle connexion.

- Le NSACF évalue la demande en fonction de :

- La charge actuelle de la tranche

- Les ressources disponibles

- Les politiques d’admission en vigueur

- La priorité de la demande

- Le NSACF renvoie sa décision : acceptation, refus, ou suggestion d’une tranche alternative.

- En fonction de cette décision, l’UE est soit connecté à la tranche demandée, soit redirigé vers une tranche alternative, soit informé de l’impossibilité temporaire d’accéder au service.

Méthodes d’Évaluation et Critères de Décision

Les décisions du NSACF reposent sur plusieurs critères et méthodes d’évaluation sophistiqués :

- Modèles de charge prédictifs : Utilisation d’algorithmes pour anticiper l’évolution de la charge des tranches en fonction des tendances historiques.

- Seuils dynamiques : Définition de seuils d’utilisation adaptés à chaque type de tranche et ajustés en fonction du contexte (heure de la journée, événements spéciaux, etc.).

- Évaluation multi-paramètres : Prise en compte simultanée de plusieurs métriques comme la bande passante disponible, la capacité de traitement, la latence attendue, etc.

- Politiques de priorité et préemption : Application de règles permettant à certains services critiques ou utilisateurs prioritaires d’accéder aux tranches même en situation de congestion.

- Optimisation globale du réseau : Décisions visant à maximiser l’efficacité globale du réseau plutôt que simplement satisfaire des demandes individuelles.

Ces mesures permettent au NSACF de prendre des décisions qui équilibrent les besoins immédiats des utilisateurs avec l’optimisation des ressources réseau à plus long terme.

Différences Fonctionnelles : Avant et Après le NSACF

Gestion des Tranches Avant le NSACF

Avant l’introduction formelle du NSACF dans la Release 17, le contrôle d’admission aux tranches de réseau existait sous des formes moins centralisées et moins sophistiquées. Dans les premières implémentations du network slicing (Release 15 et Release 16), plusieurs mécanismes et fonctions coopéraient pour assurer un rôle similaire :

- Approche par politiques statiques : Les décisions d’allocation étaient principalement basées sur des politiques prédéfinies et relativement rigides, configurées par l’opérateur.

- Rôle central du NSSF : Le Network Slice Selection Function jouait un rôle prépondérant dans la sélection des tranches, mais ses décisions étaient davantage fondées sur les caractéristiques du service demandé que sur l’état de charge des tranches.

- Limitations du PCF : Le Policy Control Function contribuait à l’application des politiques, mais n’avait pas la visibilité spécifique sur l’utilisation des ressources par tranche.

- Absence de vision globale : Sans fonction centralisée, il était difficile d’avoir une vision d’ensemble de l’utilisation des ressources par les différentes tranches.

- Gestion réactive plutôt que proactive : Les problèmes de congestion étaient souvent traités après leur apparition plutôt qu’anticipés.

- Dimensionnement par surcapacité : Pour pallier l’absence de contrôle d’admission dynamique, les opérateurs tendaient à surdimensionner les ressources allouées à chaque tranche, réduisant l’efficacité globale.

Cette approche présentait plusieurs défis :

- Risque de congestion de certaines tranches tandis que d’autres étaient sous-utilisées

- Difficulté à réagir rapidement aux variations de demande

- Efficacité limitée dans l’utilisation des ressources réseau

- Complexité accrue dans la gestion des priorités entre services

Améliorations Apportées par le NSACF

L’introduction du NSACF a apporté des améliorations significatives sur plusieurs aspects :

- Centralisation des décisions : Une fonction unique et spécialisée traite désormais toutes les décisions d’admission, garantissant une cohérence globale.

- Décisions basées sur l’état réel : Le NSACF prend ses décisions en fonction de l’état actuel et prévu des tranches, plutôt que sur des règles statiques.

- Optimisation dynamique : Les ressources peuvent être allouées de manière plus fluide entre les tranches en fonction des besoins réels.

- Gestion proactive : La capacité à anticiper les congestions permet d’agir avant que les problèmes n’affectent les utilisateurs.

- Équilibrage charge/qualité : Meilleur équilibre entre maximisation du nombre d’utilisateurs et maintien de la qualité de service.

- Intégration avec l’analytique réseau : Le NSACF peut exploiter les données d’analytique du réseau pour des décisions plus informées.

- Support des SLA différenciés : Capacité accrue à respecter différents niveaux de service pour diverses catégories d’utilisateurs ou applications.

Ces améliorations ont des impacts concrets :

- Meilleure utilisation des ressources réseau, permettant de servir plus d’utilisateurs avec la même infrastructure

- Réduction des incidents liés à la congestion des tranches

- Amélioration de l’expérience utilisateur grâce à une qualité de service plus stable

- Support plus efficace de la diversification des services sur le réseau 5G

Alternatives et Mécanismes de Continuité de Service

Scénarios de Refus d’Admission

Lorsqu’un UE se voit refuser l’accès à une tranche de réseau par le NSACF, plusieurs scénarios peuvent se présenter, chacun avec ses propres implications :

- Refus temporaire : La tranche est momentanément surchargée mais devrait redevenir disponible rapidement.

- Refus persistant : La tranche est confrontée à une congestion de longue durée ou à des limitations de ressources structurelles.

- Refus partiel : L’accès est accordé mais avec des limitations de service (bande passante réduite, priorité moindre, etc.).

- Refus sélectif : Certains types de services au sein d’une tranche sont limités tandis que d’autres restent accessibles.

Ces différents scénarios nécessitent des approches distinctes pour assurer la continuité du service pour l’utilisateur.

Mécanismes de Redirection vers des Tranches Alternatives

L’un des principaux mécanismes permettant de maintenir le service malgré un refus d’admission est la redirection vers des tranches alternatives :

- Tranches équivalentes : Redirection vers une autre tranche offrant des caractéristiques similaires mais moins chargée.

- Tranches de repli (fallback) : Utilisation de tranches spécifiquement conçues pour absorber le trop-plein des tranches principales.

- Tranches hiérarchisées : Système où les tranches sont organisées en niveaux de priorité, permettant un « débordement » structuré.

- Tranches dynamiques : Création à la volée de nouvelles instances de tranches pour répondre aux pics de demande.

Le processus de redirection est généralement transparent pour l’utilisateur, qui continue à bénéficier du service sans percevoir le changement de tranche sous-jacent. Cette transparence est essentielle pour maintenir une expérience utilisateur.

Politiques de Priorité et Préemption

Les mécanismes de priorité et préemption constituent une autre approche importante :

- Niveaux de priorité des UE : Attribution de niveaux de priorité différents aux utilisateurs en fonction de leur type d’abonnement ou de leur rôle (services d’urgence, infrastructures critiques, etc.).

- Préemption contrôlée : Possibilité de libérer des ressources en réduisant le service alloué à des connexions de moindre priorité.

- Dégradation gracieuse : Réduction progressive de la qualité de service pour accommoder plus d’utilisateurs plutôt que de refuser totalement l’accès.

- Quotas garantis : Réservation de ressources minimales pour chaque niveau de priorité, assurant qu’un service de base reste disponible même en cas de congestion.

Ces mécanismes permettent d’assurer que les services les plus critiques restent disponibles même dans des conditions de ressources limitées, tout en maximisant le nombre d’utilisateurs pouvant accéder au réseau.

Stratégies de Partage de Ressources

Le partage intelligent des ressources entre tranches constitue également une stratégie efficace :

- Partage dynamique : Allocation flexible des ressources entre tranches en fonction de l’utilisation réelle plutôt que de réservations statiques.

- Mutualisation conditionnelle : Possibilité pour une tranche d’utiliser temporairement les ressources inutilisées d’une autre tranche.

- Isolation garantie avec débordement : Maintien d’un niveau d’isolation entre tranches pour la qualité de service, tout en permettant un débordement contrôlé en cas de besoin.

- Adaptation temporelle : Modification des allocations de ressources en fonction des variations prévisibles de la demande (heures de pointe, événements spéciaux, etc.).

Ces stratégies permettent d’optimiser l’utilisation globale des ressources du réseau tout en préservant les caractéristiques essentielles de chaque tranche.

Défis et Perspectives d’Évolution

Défis Actuels dans l’Implémentation du NSACF

Malgré ses avantages significatifs, le NSACF et les mécanismes associés font face à plusieurs défis :

- Complexité algorithmique : Développer des algorithmes de décision efficaces qui équilibrent multiples facteurs tout en prenant des décisions en temps réel.

- Cohérence multi-domaines : Assurer une cohérence des décisions d’admission lorsque les services traversent plusieurs domaines ou opérateurs.

- Prédiction de charge précise : Améliorer la précision des prévisions de charge pour des décisions proactives plutôt que réactives.

- Équité vs optimisation : Trouver le juste équilibre entre l’optimisation des ressources et l’équité d’accès entre différentes catégories d’utilisateurs.

- Diversité des métriques : Intégrer une multitude de métriques hétérogènes dans le processus de décision (bande passante, latence, fiabilité, etc.).

- Transparence pour l’utilisateur : Gérer les redirections et adaptations de service de manière transparente pour préserver l’expérience utilisateur.

- Conformité aux SLA : Garantir que les décisions d’admission respectent les engagements contractuels pris envers les clients.

Évolutions Attendues dans les Futures Releases

Les prochaines évolutions du 3GPP devraient apporter des améliorations significatives au NSACF et aux mécanismes associés :

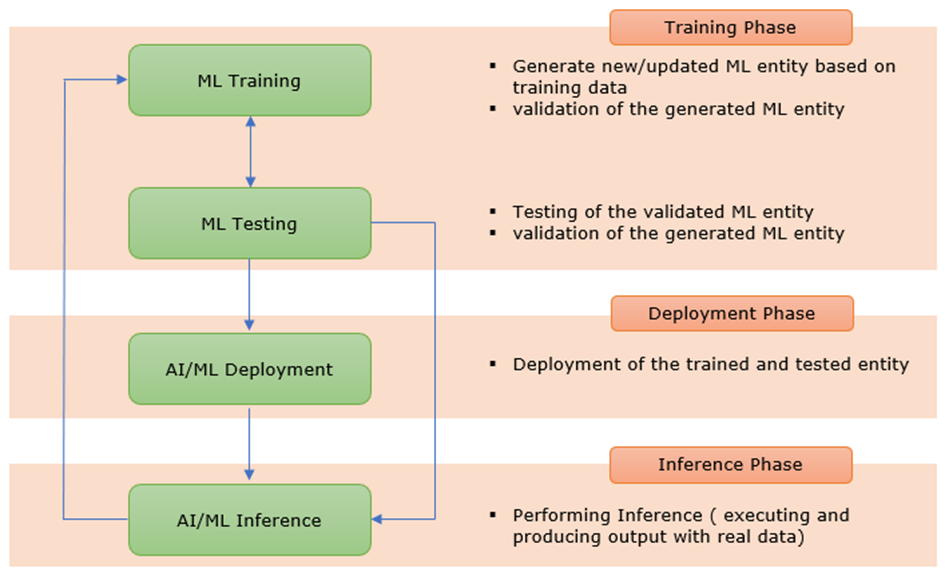

- Intégration accrue avec l’IA et le ML : Utilisation d’algorithmes d’intelligence artificielle et de machine learning pour optimiser dynamiquement les décisions d’admission.

- Automatisation avancée : Évolution vers des réseaux auto-optimisants où les paramètres du NSACF s’ajustent automatiquement en fonction des conditions.

- Harmonisation inter-opérateurs : Standardisation accrue des interfaces permettant une meilleure coordination entre NSACF de différents opérateurs.

- Granularité plus fine : Passage d’une gestion au niveau des tranches à une gestion au niveau des flux ou des sessions individuelles.

- Intégration MEC (Multi-access Edge Computing) : Prise en compte de la localisation des ressources de computing edge dans les décisions d’admission.

- Mécanismes de réservation anticipée : Possibilité de réserver des ressources pour des événements planifiés ou des services critiques.

- Différenciation contextuelle : Adaptation des critères d’admission en fonction du contexte (localisation, type d’appareil, application, etc.).

Impact sur les Futurs Services et Applications

Ces évolutions du NSACF auront un impact significatif sur le développement des services 6G :

- Support de garanties de QoS plus strictes : Permettra l’émergence d’applications critiques nécessitant des garanties de service très strictes.

- Personnalisation accrue des services : Facilitera la création de services hautement personnalisés avec des caractéristiques réseau sur mesure.

- Efficacité énergétique : Contribuera à l’optimisation de la consommation énergétique des réseaux par une allocation plus efficiente des ressources.

- Extension aux environnements non-terrestres : Adaptation des mécanismes pour les réseaux satellitaires et autres environnements non-terrestres.

- Convergence fixe-mobile : Facilitation de l’intégration transparente entre réseaux fixes et mobiles grâce à des mécanismes d’admission harmonisés.

- Virtualisation extrême : Support de modèles où presque toutes les fonctions réseau sont virtualisées et dynamiquement reconfigurables.

- Applications distribuées complexes : Facilitation du déploiement d’applications distribuées utilisant simultanément plusieurs tranches avec différentes caractéristiques.

Ces évolutions ouvrent la voie à une nouvelle génération de services numériques où les caractéristiques réseau deviennent une ressource flexible et programmable, s’adaptant dynamiquement aux besoins spécifiques de chaque application.

Conclusion

En passant d’une allocation relativement statique des ressources à une approche dynamique et contextuelle, le NSACF apporte de la flexibilités et de l’adaptabilité sur l’allocation des ressources afin de garantir :

- une optimisation de l’utilisation des ressources

- une meilleure garantie de la qualité de service

- un support plus efficace de la diversification des services

- une capacité à gérer des pics de demande sans dégradation majeure de l’expérience utilisateur.

Même lorsqu’un équipement utilisateur se voit refuser l’accès à une tranche spécifique, les mécanismes de redirection, priorisation et adaptation permettent dans la plupart des cas de maintenir la continuité du service. Cette capacité à équilibrer l’admission aux tranches tout en préservant l’expérience utilisateur est le rôle principal de cette fonction.

Les défis actuels et les évolutions futures du NSACF s’inscrivent dans une tendance plus large vers des réseaux toujours plus intelligents, automatisés et adaptables. L’intégration progressive de l’intelligence artificielle, de l’analyse prédictive et de mécanismes d’auto-optimisation ouvre la voie à des réseaux capables de s’adapter en temps réel à des besoins en constante évolution pour transformer les réseaux de simples canaux de communication en plateformes de services intelligentes où les caractéristiques réseau deviennent des ressources programmables au service de l’innovation numérique.

Références

- 3GPP TR 23.700-91, « Study on enablers for Network Automation for 5G », 2020-2021

- 3GPP TS 23.501, « System Architecture for the 5G System; Stage 2 », v17.0.0, 2021

- 3GPP TS 28.552, « Management and orchestration; 5G performance measurements », v17.2.0, 2021

- Ericsson, « 5G Network Slicing: Ensuring end-to-end performances », Ericsson Technology Review, 2020

- Nokia Bell Labs, « Dynamic Resource Allocation in 5G Network Slicing », Nokia White Paper, 2019

- Huawei, « 5G Network Slicing Whitepaper », 2020

- ZTE, « Network Slicing and Resource Management in 5G Networks », ZTE Communications, vol. 17, no. 2, 2019