Au cours de l’article précédent, nous nous étions intéressés aux états EMM de l’UE et du MME. Nous avons notamment vu que le protocole EMM réalise les fonctions suivantes : L’attachement et le détachement, l’authentification, la mise à jour de la localisation de l’UE et la mise en place d’une connexion sécurisée entre l’UE et le MME pour échanger de la signalisation NAS.

La procédure d’attachement (enregistrement) est initiée par le téléphone afin que ce dernier puisse accéder au réseau 4G, mais de surcroît la procédure d’attachement est couplé avec la création de contexte pour établir un support (bearer) par défaut . En effet, contrairement à l’UMTS, la procédure d’enregistrement permet d’établir un bearer DATA (sur le plan usager), nommé default bearer.

Cette procédure est donc la première procédure établie par l’UE (ayant un abonnement 4G) lorsque l’utilisateur allume son téléphone. Cependant, sur cette première phase, plusieurs scénarios peuvent se produire :

- L’UE était déjà attaché sur le réseau et s’enregistre sur le même MME que précédemment

- L’UE était déjà attaché sur le réseau mais s’enregistre sur un autre MME par rapport à l’attachement précédent

- L’UE s’attache pour la première fois au réseau

Comment un téléphone s’identifie t’il auprès du réseau cellulaire? La réponse est assez simple, l’UE doit envoyer son identifiant IMSI ou GUTI, tout dépend du scénario ci-dessus. Nous allons illustrer ces scénarios sur une première présentation simplifiée de l’attachement initiale.

Nous verrons prochainement le call flow détaillé sur la procédure d’enregistrement après avoir étudié le protocole RRC. Cela sera donc étudié dans un autre article. Dans cet article nous nous concentrons sur les procédures EMM.

I) Initial Attach – Attachement Initale

L’enregistrement initial est déclenché à l’allumage de l’UE. Suite à cette procédure, l’UE est enregistré sur un ensemble de zones de TA, zones indiquées par le MME dans le message EMM Attach Accept.

Comme la procédure d’enregistrement initie également une connexion sur le plan usager, l’UE peut recevoir et transmettre des sessions. C’est au cours de cette phase que l’UE obtient une adresse IP (soit IPv4 avec un NAT au niveau du PGW, soit IPv6). Le context bearer est sauvegardé au niveau du PGW. Cela signifie qu’il n’y a plus de bearer entre le SGW et le PGW (ni sur le plan usager, ni sur le plan contrôle), seul le contexte est sauvegardé au niveau du PGW. Si un appel arrive pour l’UE, le PGW contacte le MME pour positionner l’UE et construit le bearer sans avoir besoin d’authentifier à nouveau l’UE. Le réseau réduit ainsi la latence pour l’utilisateur.

Au cours de la procédure d’enregistrement, l’UE indique dans le message NAS Attach Request (transmis à l’eNb) les informations suivantes :

- Identifiant temporaire GUTI s’il existe ou l’IMSI sinon

- Le dernier TA visité s’il existe

- …

Ces informations permettent donc de définir quel scénario d’attachement va être réalisé.

Cas 1 : L’UE fait une demande d’attachement avec son IMSI.

Dans la suite, l’UE possède un GUTI (attribué par un MME lors de son dernier attachement). A partir du GUTI, on connait l’adresse du précédent MME (GUMMEI). La procédure est la suivante : Le MME sur lequel l’UE fait sa demande d’attachement (qui peut être le même que celui sur lequel il était attaché) va demander à l’ancien MME de lui transférer le contexte de l’UE via le message IDENTIFICATION REQUEST. L’ancien MME répond par IDENTIFICATION RESPONSE

Cas 2 : Le contexte de l’UE n’est plus sauvegardé dans le précédent MME

Le précédent MME n’ayant pas le contexte répond par un message d’erreur. Le nouveau MME va alors demander à l’UE de lui fournir l’IMSI comme identifiant (EMM Identity Request)

Cas 3 : Le contexte de l’UE est sauvegardé

Le précédent MME envoie le contexte au MME. Le contexte contient l’IMSI de l’UE et les clés K_asme, ainsi que les clés de chiffrement et d’intégrité NAS. Un message de vérification des clés (Clé d’intégrité NAS et de chiffrement) s’effectue entre le MME et l’UE par l’envoi du message EMM SECURITY MODE.

Ainsi, pour le cas 1 et le cas 2, l’identification via l’IMSI permet de lancer une procédure d’authentification : le MME demande au HSS de fournir un numéro aléatoire RAND, le sceau d’identification du mobile et un sceau d’identification du réseau et une clé Kasme. Une fois authentifié, il est nécessaire d’activer la sécurité de la signalisation en dérivant de la clé Kasme trois clés, CK_nas, IK_nas et K_eNb.

Pour le cas 3, le MME récupère le contexte.

Une fois la mise en sécurité effectuée, le MME récupère le profil de l’utilisateur du HSS (APN, QoS de l’utilisateur et AMBR) et le HSS sauvegarde l’adresse du MME qui gère l’UE

La création du bearer par défaut s’effectue ensuite.

Lorsque le MME a récolté ces dernières informations, il sélectionne le SGW et déclenche la création de contexte au niveau du SGW, lequel demande la création de contexte vers le PGW. Le PGW peut valider ou refuser la création du contexte en fonction de la réponse du PCRF.

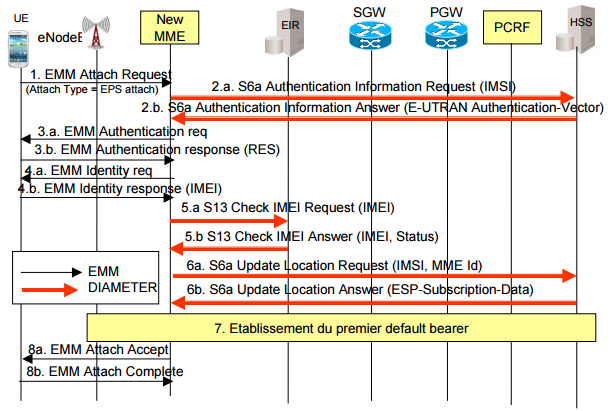

II) Call Flow simplifié

Nous allons présenter un call flow simplifié permettant à un UE de s’enregistrer sur le réseau de son opérateur. Rappelons avant tout l’architecture du réseau afin de présenter les différentes interfaces existantes entre les équipements.

Le call Flow est extrait d’une formation EFORT, lequel détaille dans ce document le rôle du HSS. DIAMETER est un protocole sur lequel s’appuie le coeur de réseau pour permettre :

- l’authentification des UE

- l’autorisation de l’accès au réseau et aux services

- la taxation des services.

Lorsque l’UE s’allume, voici l’échange de trames entre l’UE et le réseau permettant l’enregistrement de l’UE au niveau du réseau.

L’ attachement au réseau EPS correspond à :

- L’authentification de l’UE

- Rappatriement du profil souscrit par le client au niveau du MME qui gère l’UE

- La création d’un default bearer permanent correspondant à une connectivité permanente IP.

Lorsque l’UE s’allume, il procède dans un premier temps à la recherche d’information sur la cellule dans laquelle il est situé (synchronisation et récupération des informations de la cellule, le tout étant émis périodiquement par le eNb). Une fois cette étape passé :

1. L’UE fait la demande d’enregistrement en émettant la requête Attach a destination du MME. Le protocole de signalisation d’accès appelé EMM (EPS Mobility Management Protocol est porté par DIAMETER (Signalisation réseau).

2. Le MME envoie un message DIAMETER AIR (Authentication Information Request) au HSS sur l’interface S6a. C’est par ce message que le MME demande au HSS de fournir un vecteur d’authentification de l’UE. L’UE étant défini par son identifiant IMSI, cet identifiant est transmis dans la requête DIAMETER. Le HSS fait une requête dans sa base de données afin de trouver la clé K correspondant à l’IMSI. Il tire ensuite un numéro aléatoire RAND et calcule le sceau du mobile RES, le sceau du réseau AUTN et la clé Kasme à partir de laquelle le MME va construire une clé de chiffrement NAS (CKnas), une clé d’intégrité NAS (IKnas) et une clé de chiffrement pour l’eNb (KeNb). Par conséquent, le HSS renvoie au MME par le message AIA (Authentication Information Answer) les paramètres suivants : RAND, RES, AUTN et Kasme (3GPP TS 35.206).

3. Le MME envoie à l’UE un requete d’authentification. Cette requête est émise par le protocole EMM. Via le message EMM Authentification Request, le MME transmet le nombre aléatoire RAND et le sceau d’authentifcation du réseau AUTN à l’UE. Ces deux paramètres sont transférées vers la carte USIM, laquelle calcule le résultat XRES (obtenu à partir du rand et de sa clé privé), vérifie le sceau d’authentification du réseau, et calcule la clé Kasme.

Si la valeur calculée par l’UE est identique au sceau AUTN, alors l’UE considère le réseau comme le réseau de confiance.

L’UE retourne sa réponse XRES au MME afin que celui-ci vérifie le résultat d’authentification RES obtenu par le HSS avec le résultat XRES calculé par l’UE. Si les résultats sont identiques, cela signifie que les clés privées sont les mêmes et par conséquent la double authentification est validée (AKA).

4. L’abonné (la carte USIM) est authentifiée, mais pas le terminal. Le MME demande à l’UE de lui fournir son IMEI.

5. A partir de la réponse obtenue, le MME interroge l’EIR pour savoir si le terminal fait ou ne fait pas partie de la liste des équipements interdits (black list). L’interface DIAMETER S13 est utilisée entre le MME et l’EIR.

6. Si l’UE et l’USIM sont authentifiés, le MME délivre une requête Update Location Request (adresse MME sous forme de hostname, IMSI) au HSS via l’inteface S6. Sur cette même interface, le HSS acquitte la mise à jour de localisation par une réponse Update Location Answer au MME qui contient les données de souscription EPS de l ’UE incluant la liste de tous les APNs que l’UE est en droit d’accéder, une indication sur l’APN par défaut, et les paramètres de QoS associés à chaque APN. Si le HSS rejette la procédure de mise à jour de localisation, alors le MME rejette la demande d’attachement de l’UE.

7. Le MME établit le premier default bearer pour l ’UE.

8. Le MME retourne à l’UE une réponse EMM Attach Accept informant l’UE qu’il est accepté par le réseau. Cette réponse permet à l’UE de connaître l’APN qui a été activé et l‘adresse IP du PGW assignée à l’UE pour cet APN

NB : Les étapes 2 et 3 correspondent à l’authentification EPS, nommée EPS AKA. Cela consiste (en attente d’un article décrivant la procédure complète) :

- authentifier l’UE de la part du réseau

- authentifier le réseau de la part de l’UE (pour garantir que le réseau est bien celui de son opérateur et non un réseau tiers malveillant)

- créer un contexte de sécurité pour le calcul de clé de chiffrement.

I exrnmipeeted with looking at your site on my mobile phone and the structure doesnt seem to be correct. Might want to check it out on WAP as well as it seems most cellular phone layouts are not working with your site.

Je veux bénéficier les cours et envoyer sur ma boite email

Bonjour

pour l’instant je ne propose pas de formation à distance. Je suis désolé

Cordialement